Allt om ransomware - och hur du skyddar dig mot det

Tele2 Företags säkerhetsblogg

I dagens inlägg är Martin Fransson tillbaka vid pennan och lägger allt fokus på ransomware – och hur man skyddar sig mot det.

9 januari 2024

Ransomware-teknik är fortsatt den vanligaste angreppsmetoden

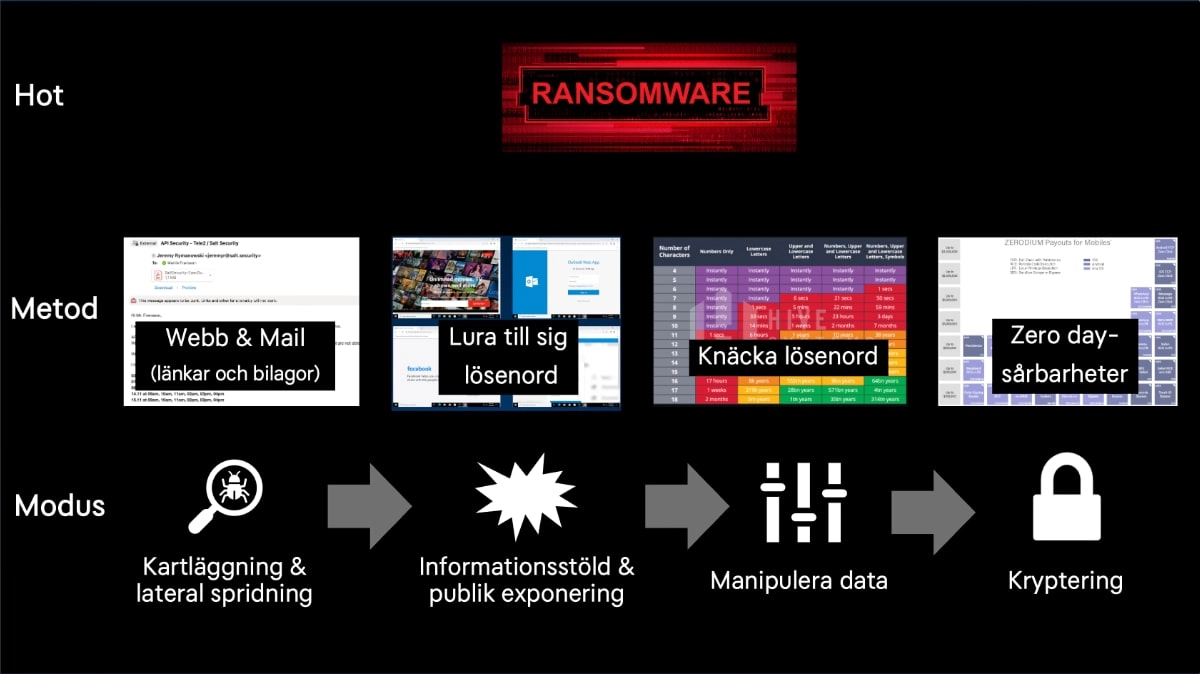

Vi hoppar rakt in i dagens specialämne ransomware. Trots att ransomware har över 10 år på nacken så är det den cyberrisk som ökar mest. "Innovationen" i förmågor och spridningsmetoder är också enorm, både gällande hur den skadliga programvaran skrivs och med vilket tillvägagångssätt attacken sprids.

En vanlig uppfattning är att ransomware-programvara endast sprids via infekterade webbsidor, likaså att ett klick på en dålig webblänk innebär att datorn och alla anslutna it-resurser sekundsnabbt krypteras. Just det här scenariot var ett händelseförlopp som var vanligt för de tidiga versionerna av ransomware, men idag är såväl angreppsmetoden till din dator eller ditt företags it-miljö betydligt mer komplex. Det är också långt ifrån säkert att några uppgifter krypteras, i alla fall inte till en början.

Hur riskerar man att drabbas?

Innan vi går in på vilken skada en angripare kan åsamka med ransomware-teknik så stannar vi till vid hur det sprids. Mejl är fortfarande den överlägset vanligaste metoden och här finns också en stor uppfinningsrikedomen hos angriparna. Under 2023 har till exempel flera ransomware-varianter spridits via de tidigare uppfattat "säkra" filformaten Word och PDF.

Vad finns det mer för spridningsmetoder? Jo om angriparen inte lyckas "smitta" med hjälp av skadlig kod på webbsida eller i mejlbilaga finns fler sätt, antingen genom att ta sig in genom en "låst dörr" eller en så kallad bakdörr.

Ett exempel på intrång via låst dörr är att använda sig av en form av phishing-metod, såsom att skapa upp webbsidor/popup-fönster som vill lura användaren att skriva in namn och lösenorduppgifter, exempelvis till ett Microsoft 365-konto.

Hur skapas då alla dessa miljontals mejl och tusentals webbsidor med bedrägligt innehåll? Jo, här har AI gett angriparna ändlösa möjligheter till att skapa upp material med extrem noggrannhet och som också hämtar in uppgifter som gör bluffmailet ännu mer trovärdigt. Det har helt enkelt blivit mycket svårare att skilja på äkta och bluff.

Ett annat sätt att ta sig genom låsta dörrar är att använda någon av metoderna som finns för att knäcka lösenord. Tittar ni noga på bilden nedan så ser ni hur lång tid det tar att knäcka olika långa och komplexa lösenord. Sveriges vanligaste lösenord, Sommar24, knäcks på en sekund.

Som ni ser så är huvudregeln för lösenord både längd och komplexitet, det är först då det tar tid även för de mer avancerade förmågorna.

Ett annat exempel som en angripare använder för att installera eller "köra" ransomware är som sagt att använda en bakdörr. Inte sällan genom att använda sig av olika sårbarheter i både mjuk- och hårdvara i riskområdet, i bilden ovan förenklat till zero day-sårbarheter.

Systematisk och skyndsam livscykelhantering för både it- och nätverksmiljö är en grundförutsättning för att kunna skydda sig mot just detta, även om du aldrig kan veta om din nuvarande mjukvara är säker (eftersom det allt oftare släpps säkerhetsmjukvaror som täpper till identifierade säkerhetsrisker).

Vilken skada kan dagens ransomware-virus orsaka?

När väl ett ransomware-virus har installerats eller på annat sätt körs på den angripnes it- och

nätverksmiljö – vad händer då? Beroende på ransomware-typ, vilken angripare det är och hur intressant din verksamhet är för ett mer avancerat angrepp sker lite olika saker.

Att pang-bom kryptera det som den drabbade användaren eller servern har behörighet till innebär att angriparen har "låst" sitt angrepp. Vid denna tidpunkt blir angriparen såklart upptäckt och kan bara hoppas att skadan är så pass jobbig att den drabbade betalar sig ur situationen.

De senaste åren har det växt fram ett stort antal varianter av vad angriparen gör när den väl tagit sig in. Är det en angripare som vill dig riktigt illa så ägnar den en längre tid till att ta sig runt i era it- och nätverksmiljöer, hittar svagheter i brandväggar o.s.v. med det enda syftet att kunna komma åt så mycket som möjligt.

En vanlig åtgärd efter detta är att tillgänglig information stjäls från den angripnes it- och nätverksmiljö. Antingen för att användas till annan egen brottslighet, för att säljas vidare, eller för att om och om igen finansiellt utpressa den drabbade. En annan variant på skada är att manipulera den data som finns tillgänglig hos den angripne, att till exempel ändra ip-adresser eller uppgifter i databaser. Det betyder att den data som är tillgänglig inte går att lita på. I det här läget har angriparen sannolikt inte heller blivit avslöjad, för ingen kryptering (och totalskada) har skett än.

Vad finns då för verktyg för att minska risken för ransomware?

Som ni hänger med på så finns det inte en enskild åtgärd för att skydda sig mot ransomware. Det krävs ett systematiskt arbete och att man skyddar sig med effektiva tekniska lösningar, men också att man har koll på grundläggande skydd.

Om vi stannar till vid lösningar som förhindrar möjligheterna till att drabbas av ransomware så är avancerade säkerhetslösningar till mejl avgörande. Just här finns generellt sett också stora brister.

Så sent som förra året rapporterade Ekot att till och med centrala statsledningen saknade skydd som verifierar interna mejlavsändare. Det innebär att det är möjligt att från "utsidan" skicka ett mejl som uppfattas vara skickat av exempelvis ett statsråd, eller i ert fall, exempelvis VD, GD eller annan högre chef. Mejl från externa avsändare har andra typer av brister. Här måste många kort och gott bli bättre på att skydda sig mot ransomware.

Vad gör vi på Tele2?

Vad gör Tele2 inom detta område? Just nu håller vi exempelvis på och hjälper ett antal kunder med att införa Checkpoints Harmony-produkt. Detta är ett lysande exempel på ett avancerat och kostnadseffektivt verktyg som stoppar reella hot från att ens nå användare, enheter och inloggningskonton.

Inom nätverkssäkerhet finns det en hel katalog med åtgärder men det mest grundläggande, och som tar en stor del av riskerna, kopplas till vår ändamålsanpassade brandvägg. Här har Tele2 också ett flertal produktalternativ och i samtliga fall har vi hög partnerstatus med leverantören. Det betyder att Tele2s tekniker har kompetensen som innebär att brandväggens fulla skyddspotential används, både vid införandet och vid löpande förändringar.

För att undvika att exponera utrustning mot internet finns också ett flertal lösningar, såklart även brandväggar, men i takt med ett ökat beroende till internetbaserade tjänster krävs ett trafikutbyte som både är säkert och har låga latenstider till exempelvis Microsoft Azure.

Ur säkerhetssynpunkt är SD-WAN den överlägsna nätverksteknologin. SD-WAN kommer också med helt nya möjligheter till en av de viktigaste åtgärderna inom modern it-säkerhet: att alla verksamheter behöver börja förutsätta att man utsätts för intrång snarare än att man i alla lägen ska kunna utestänga risken att drabbas. För det går helt enkelt inte att garantera.

Och förutsätter man intrång så behövs många lager av segmentering och att anslutna enheter inom nätverket inte blint litar på varandra. En tillämpning av så kallad zero trust i nätverk innebär riktig och viktig säkerhet.

Med SD-WAN kommer förmågan att göra just sådan segmentering, på mikronivå. En åtgärd som begränsar hur långt en angripare kan ta sig och till exempel sprida ransomware-virus.

Gällande att begränsa skadan om det värsta inträffar: logganalys och en (längre tids) fristående backuplösning, både av data som är i datacenter ni använder och Microsoft 365, är två kritiska åtgärder. Dessa förklarar sig egentligen själva, men jag förstärker det kort: förmågan att upptäcka avvikelser och oönskade händelser, samt en förmåga att gå tillbaka en längre tid till en (versionshanterad) backup som inte är korrupt.

Har er verksamheter exempelvis tagit höjd för att lagra backuper som har möjlighet att vara fri från ransomware-programvara? För om angriparen rotat runt i era it-miljöer en längre tid är risken stor att denna programvara finns även i backuperna.

Sammanfattning

Hoppas att dagens inlägg skapat intresse. Förhoppningsvis känner ni att ni står redo att skydda er mot moderna ransomware-hot. Vill ni veta mer om effektiva åtgärder för att skydda nätverk och it så vänder ni er till er närmaste Tele2-kontaktperson, eller fyller i era uppgifter via länken längst ner på den här sidan så hör vi av oss.

Vänliga hälsningar

Martin Fransson

Säkerhetschef – Tele2 Företag

Det här kan Tele2 Företag hjälpa till med

På Tele2 Företag utgår vi från säkerheten i allt vi gör, för våra kunder såväl som inom vår egen verksamhet. Vi driver kritisk it-infrastruktur och erbjuder tjänster som hjälper våra kunder att nå den säkerhetsnivå de behöver.

Tele2 Företag kan erbjuda flera olika säkerhetsfunktioner som färdig tjänst eller som kundanpassade lösningar. Vi är Cisco Gold-partner och Checkpoint 5 Star-certifierade och kan anpassa och justera säkerhetstjänsterna för att säkerställa rätt funktionalitet, policyer och säkerhetsnivå för er specifika verksamhet.

Vi har ett brett utbud av it-säkerhetstjänster som inkluderar:

DDoS-skydd som skyddar ditt företagsnätverk mot cyberattacker.

Brandvägg som hjälper dig att ansluta ditt företag till internet på ett säkert sätt.

Redundans för att säkerställa IT-åtkomst vid olika typer av felscenarion eller avbrott.

Autentisering där endast den som är behörig har tillgång till interna system och resurser.

Håll dig uppdaterad

Till nästkommande blogginlägg fortsätter vi att djupdyka i aktuella händelser, säkerhetsutmaningar och lösningar på säkerhetsrisker inom ramen för Tele2s expertområden. Du är alltid välkommen att höra av dig till oss om du vill veta mer om vad Tele2 Företag kan göra för att öka förmåga och resultat i ert arbete med säkerhet. Vänliga hälsningar Martin Adetun Säkerhetschef, Tele2 Företag

Hur kan vi hjälpa dig?

Tele2 Företag erbjuder anpassade nätverks- och säkerhetslösningar för stora och små företag. Låt oss tillsammans hitta rätt lösning för ditt företags behov. Läs mer om våra säkerhetstjänster eller fyll i formuläret via knappen nedan så kontaktar vi dig.